Was ist verschlüsselter DNS-Verkehr?

Privatsphäre Sicherheit Dns Held / / August 24, 2023

Veröffentlicht

Um Ihre Sicherheit und Privatsphäre zu schützen, ist es wichtig, den verschlüsselten DNS-Verkehr zu verstehen und zu verstehen, warum er wichtig ist.

Im riesigen, vernetzten Bereich des Internets ist das Domain Name System (DNS) fungiert als zentraler Leitfaden und übersetzt benutzerfreundliche Domainnamen wie „example.com“ in IP-Adressen, die Maschinen verstehen. Jedes Mal, wenn Sie eine Website besuchen oder eine E-Mail senden, wird eine DNS-Abfrage durchgeführt, die als Brücke zwischen menschlicher Absicht und maschinellem Handeln dient. Allerdings werden diese DNS-Abfragen seit Jahren offengelegt und im Klartext übertragen, was sie zu einer Goldgrube macht Schnüffler, Hacker und sogar einige Internetdienstanbieter (ISPs) suchen nach Einblicken in das Internet der Benutzer Verhaltensweisen. Nehmen wir das Konzept des „verschlüsselten DNS-Verkehrs“, der darauf abzielt, diese wichtigen Suchvorgänge abzuschirmen und sie in Schichten kryptografischen Schutzes einzukapseln.

Das Problem mit herkömmlichem DNS

Bevor wir uns mit der Beschreibung des verschlüsselten DNS-Verkehrs befassen, sollten wir uns wahrscheinlich über den DNS-Verkehr im Allgemeinen unterhalten. Das Domain Name System (DNS) ist ein Dreh- und Angelpunkt in unserer digitalen Welt. Betrachten Sie es als ein komplexes Verzeichnis für das Internet. Seine Aufgabe besteht nicht nur darin, die Online-Navigation für Benutzer intuitiv zu gestalten, sondern auch die Widerstandsfähigkeit von Online-Diensten zu erhöhen.

Im Kern überbrückt das DNS die Lücke dazwischen menschenfreundliche und maschinenfreundliche Internetadresse Formate. Anstatt sich für einen alltäglichen Benutzer eine komplexe IP-Adresse (Internet Protocol) wie „104.25.98.13“ (entspricht seine IPv4-Adresse) oder 2400:cb00:2048:1:6819:630d (das IPv6-Format), kann man einfach „groovypost.com“ in a eingeben Browser.

Während für den Menschen der Nutzen offensichtlich ist, nimmt die Funktion von DNS bei Anwendungen und Geräten eine etwas andere Ausprägung an. Ihr Wert liegt nicht unbedingt in der Unterstützung des Gedächtnisses – schließlich kämpft Software nicht wie wir mit Vergesslichkeit. Stattdessen stärkt DNS in diesem Fall die Ausfallsicherheit.

Wie, fragen Sie? Durch DNS sind Organisationen nicht auf einen einzelnen Server beschränkt. Stattdessen können sie ihre Präsenz auf eine Vielzahl von Servern verteilen. Dieses System ermöglicht DNS Leiten Sie einen Benutzer zum optimalsten Server weiter für ihre Bedürfnisse. Es kann einen Benutzer zu einem Server in der Nähe führen, wodurch die Wahrscheinlichkeit eines trägen, verzögerungsanfälligen Erlebnisses eliminiert wird.

Diese strategische Ausrichtung ist ein Eckpfeiler für die meisten Cloud-Dienste, bei denen DNS eine zentrale Rolle bei der Verknüpfung von Benutzern mit einer nahegelegenen Rechenressource spielt.

Datenschutzbedenken im DNS

Leider stellt DNS ein potenziell großes Datenschutzrisiko dar. Ohne irgendeine Form der Verschlüsselung, die einen Schutzschild für die Kommunikation Ihres Geräts mit dem DNS-Resolver bietet, besteht das Risiko unberechtigter Zugriffe oder Änderungen an Ihrem DNS-Austausch.

Dies umfasst Eingriffe von Einzelpersonen in Ihr WLAN, von Ihrem Internetdienstanbieter (ISP) und sogar von Vermittlern. Die Konsequenzen? Beeinträchtigter Datenschutz, da Außenstehende die von Ihnen häufig verwendeten Domainnamen erkennen.

Im Kern hat sich die Verschlüsselung immer für a eingesetzt sicheres und privates Internett Surferlebnis. Während es trivial erscheinen mag, zu erkennen, dass ein Benutzer auf „groovypost.com“ zugegriffen hat, ist es in einem größeren Kontext trivial wird zu einem Portal zum Verständnis des Online-Verhaltens, der Vorlieben und möglicherweise auch Ziele.

Solche gesammelten Daten können sich in Waren verwandeln, aus finanziellen Gründen an Unternehmen verkauft oder von böswilligen Akteuren als Waffe genutzt werden, um fiskalische Tricks zu inszenieren.

Ein Bericht kuratiert von der Neustar Internationaler Sicherheitsrat im Jahr 2021 beleuchtete diese Bedrohung und enthüllte, dass erstaunliche 72 % der Unternehmen im vorangegangenen Jahr mindestens einem DNS-Angriff ausgesetzt waren.

Darüber hinaus erlitten 58 % dieser Unternehmen erhebliche Folgen der Übergriffe. Da DNS-Verstöße zunehmen, erweist sich verschlüsselter DNS-Verkehr als Bollwerk gegen eine Reihe von Bedrohungen, darunter Spionage, Spoofing und verschiedene raffinierte DNS-Strategien.

Verschlüsselter DNS-Verkehr: Ein tiefer Einblick

Verschlüsselter DNS-Verkehr wandelt transparente DNS-Daten in ein sicheres Format um, das nur von den kommunizierenden Einheiten entschlüsselt werden kann: dem DNS-Client (wie Browsern oder Netzwerkgeräten) und dem DNS-Resolver.

Die Entwicklung der DNS-Verschlüsselung

Ursprünglich war DNS nicht mit Sicherheitsattributen ausgestattet. Die Geburt von DNS erfolgte zu einer Zeit, als das Internet noch im Entstehen begriffen war, ohne Online-Handel, Bankgeschäfte oder digitale Schaufenster. Die DNS-Verschlüsselung schien überflüssig.

Wenn wir uns jedoch der heutigen Situation zuwenden, die durch ein florierendes E-Business und einen Anstieg von Cyber-Bedrohungen gekennzeichnet ist, ist die Notwendigkeit von mehr Sicherheit gegenüber dem Datenschutz von DNS deutlich geworden.

Um diesem Bedarf gerecht zu werden, sind zwei bekannte Verschlüsselungsprotokolle entstanden: DNS über TLS (DoT) und DNS über HTTPS (DoH).

DNS über TLS (DoT)

DoT verwendet die Transport Layer Security (TLS) Protokoll zum Schutz und zur Kapselung von DNS-Dialogen. Interessanterweise ermöglicht TLS – allgemein unter dem Spitznamen SSL bekannt – die Verschlüsselung und Authentifizierung von HTTPS-Websites.

Für DNS-Interaktionen nutzt DoT das User Datagram Protocol (UDP) in Verbindung mit TLS-Schutz. Der treibende Ehrgeiz? Verbessern Sie die Privatsphäre der Benutzer und vereiteln Sie potenzielle böswillige Akteure, die darauf abzielen, DNS-Daten abzufangen oder zu ändern.

Port 853 gilt als der vorherrschende Port unter den digitalen Bewohnern für DoT. Befürworter des DoT-Standards betonen oft seine Wirksamkeit bei der Bewältigung menschenrechtlicher Herausforderungen in turbulenten Regionen.

Dennoch könnte die schützende Aura des Verteidigungsministeriums in Ländern, in denen die freie Meinungsäußerung eingeschränkt ist, die Benutzer ironischerweise ins Rampenlicht rücken und sie zur Zielscheibe unterdrückender Regime machen.

DNS über HTTPS (DoH)

DoH nutzt im Wesentlichen HTTPS für Remote-DNS-Interpretationen und arbeitet hauptsächlich über Port 443. Für einen erfolgreichen Betrieb benötigen Resolver einen DoH-Server, der einen Abfrageendpunkt hostet.

Die Einführung von DOH in allen Browsern

Seit Google Chrome Version 83 sowohl unter Windows als auch unter macOS unterstützt der Browser DoH, auf das über seine Einstellungen zugegriffen werden kann. Mit dem richtigen DNS-Server-Setup betont Chrome DNS-Anfragen durch Verschlüsselung.

Darüber hinaus hat jeder die Autonomie, seinen bevorzugten DoH-Server zu wählen. Chrome lässt sich sogar in verschiedene DoH-Anbieter integrieren, beispielsweise Google Public DNS und Cloudflare.

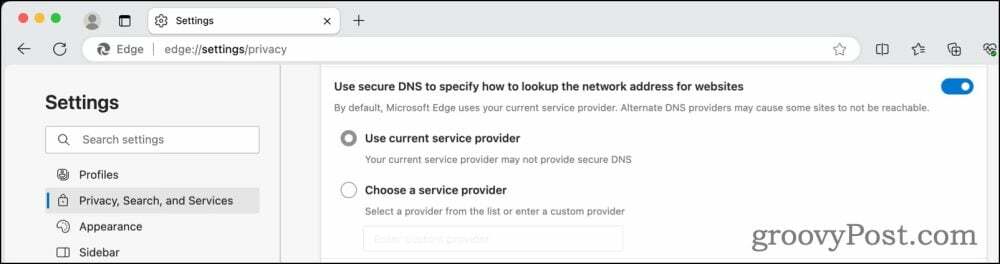

Microsoft Edge bietet auch Integrierte Unterstützung für DoH, navigierbar über seine Einstellungen. Bei Aktivierung und Kopplung mit einem kompatiblen DNS-Server stellt Edge sicher, dass DNS-Abfragen verschlüsselt bleiben.

In einer Zusammenarbeit mit Cloudflare im Jahr 2018 integrierte Mozilla Firefox DoH, bekannt als Trusted Recursive Resolver. Ab dem 25. Februar 2020 können in den USA ansässige Firefox-Fans DoH nutzen, wobei Cloudflare als Standard-Resolver fungiert.

Nicht zu vergessen: Opera-Benutzer können DoH auch über die Browsereinstellungen ein- oder ausschalten und DNS-Anfragen standardmäßig an Cloudflare weiterleiten.

Die Integration von DOH mit dem Betriebssystem

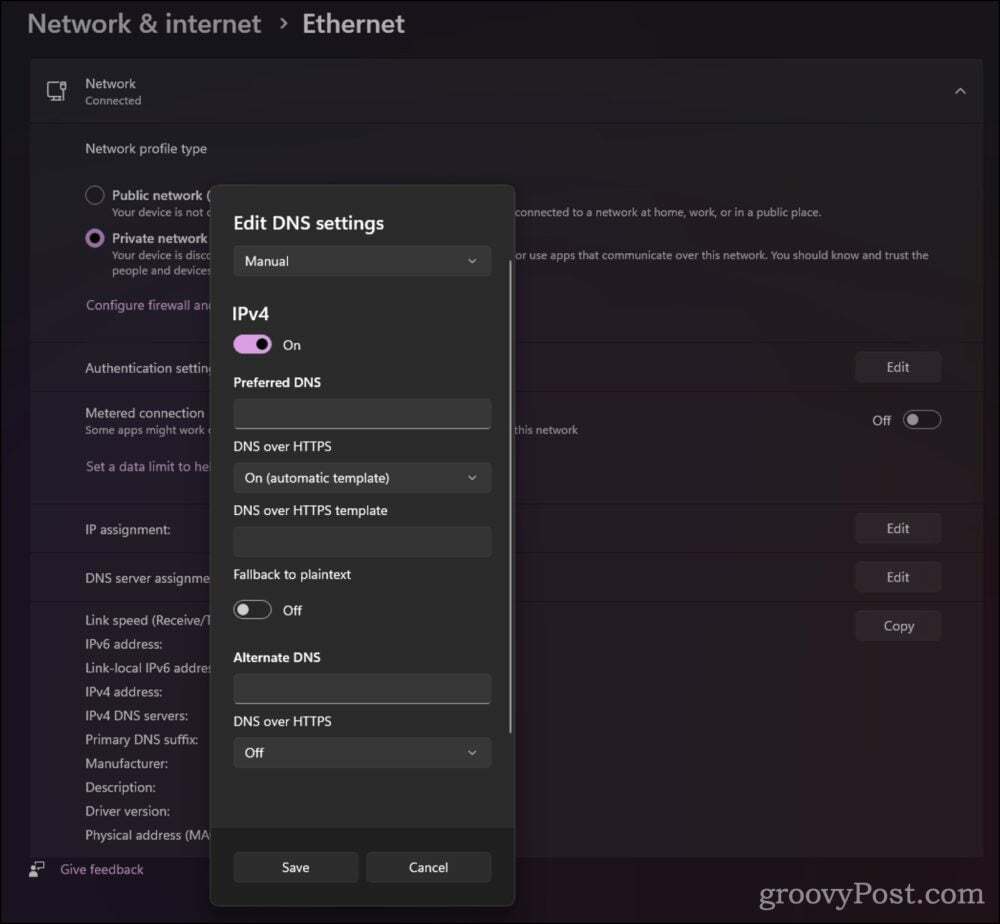

Historisch, Die Betriebssysteme von Microsoft haben gezögert, avantgardistische Technologie anzunehmen. Windows 10 ging jedoch in die Zukunft und ermöglichte es Benutzern, DoH über seine Einstellungen zu aktivieren.

Apple ist noch einen Schritt weiter gegangen und hat App-zentrierte Verschlüsselungstechniken eingeführt. Dieser bahnbrechende Schritt ermöglicht es App-Entwicklern, ihre eigenen verschlüsselten DNS-Konfigurationen zu integrieren, wodurch herkömmliche Kontrollen manchmal überflüssig werden.

Der weitreichende Horizont des verschlüsselten DNS-Verkehrs symbolisiert die Entwicklung des digitalen Bereichs und unterstreicht das ständige Streben nach verstärkter Sicherheit und verbesserter Privatsphäre.

Die Kontroverse um verschlüsseltes DNS

Während die Verschlüsselung des DNS-Verkehrs die Vertraulichkeit stärkt und die Privatsphäre der Benutzer durch Schutzmaßnahmen wie ODoH verbessert, unterstützt nicht jeder diesen Wandel. Die Kluft besteht vor allem zwischen Endnutzern und Netzbetreibern.

In der Vergangenheit haben Netzwerkbetreiber auf DNS-Anfragen zugegriffen Verhindern Sie Malware-Quellen und andere unerwünschte Inhalte. Ihr Bestreben, diese Praktiken für legitime Sicherheits- und Netzwerkmanagementanforderungen aufrechtzuerhalten, steht auch im Mittelpunkt der IETF-Arbeitsgruppe ADD (Adaptive DNS Discovery).

Im Wesentlichen lässt sich die Debatte wie folgt charakterisieren: „universelle Verschlüsselung“ versus „Netzwerksouveränität“. Hier ist eine detaillierte Erkundung:

Universelle DNS-Verkehrsverschlüsselung

Die meisten Verschlüsselungsmethoden basieren auf DNS-Resolvern, die für die Verschlüsselung konfiguriert sind. Allerdings machen diese verschlüsselungsunterstützenden Resolver nur einen winzigen Bruchteil der Gesamtheit aus.

Die Zentralisierung oder Konsolidierung von DNS-Resolvern ist ein drohendes Problem. Aufgrund der begrenzten Optionen schafft diese Zentralisierung verlockende Ziele für böswillige Einheiten oder aufdringliche Überwachung.

Bei den meisten verschlüsselten DNS-Konfigurationen können Benutzer ihren Resolver auswählen. Allerdings kann es für den Durchschnittsmenschen entmutigend sein, eine fundierte Entscheidung zu treffen. Die Standardoption ist aus verschiedenen Gründen möglicherweise nicht immer optimal, beispielsweise aufgrund der Host-Jurisdiktion des Resolvers.

Es ist schwierig, die Zuverlässigkeit zentralisierter Serverbetreiber einzuschätzen. Oftmals ist man auf deren öffentliche Datenschutzerklärungen und gegebenenfalls auf deren Selbsteinschätzungen oder Einschätzungen Dritter angewiesen.

Externe Bewertungen sind nicht immer aussagekräftig. Sie stützen ihre Schlussfolgerungen überwiegend auf die von den geprüften Stellen bereitgestellten Daten und verzichten auf eine eingehende, praktische Untersuchung. Im Laufe der Zeit spiegeln diese Audits möglicherweise nicht mehr genau die Praktiken eines Betreibers wider, insbesondere wenn es zu organisatorischen Änderungen kommt.

Verschlüsseltes DNS ist nur ein Aspekt des Surfens im Internet. Mehrere andere Datenquellen können weiterhin Benutzer verfolgen, was verschlüsseltes DNS zu einer Schadensbegrenzungsmethode und nicht zu einem Allheilmittel macht. Aspekte wie unverschlüsselte Metadaten bleiben zugänglich und informativ.

Die Verschlüsselung schützt möglicherweise den DNS-Verkehr, bestimmte HTTPS-Verbindungssegmente bleiben jedoch transparent. Darüber hinaus kann verschlüsseltes DNS DNS-basierte Sperrlisten umgehen, obwohl der direkte Zugriff auf Websites über deren IP dasselbe bewirkt.

Um der Nachverfolgung und Überwachung wirklich entgegenzuwirken, sollten Benutzer umfassende Lösungen wie virtuelle private Netzwerke (VPNs) und Tor ausprobieren, was die Überwachung des Datenverkehrs schwieriger macht.

Die Haltung der „Netzwerksouveränität“

Die Verschlüsselung könnte die Fähigkeit eines Betreibers einschränken, den Netzwerkbetrieb zu überprüfen und anschließend zu regulieren oder zu korrigieren. Dies ist von entscheidender Bedeutung für Funktionen wie Kindersicherung, Sichtbarkeit von Unternehmens-DNS-Abfragen und Malware-Erkennung.

Der Aufstieg der Bring Your Own Device (BYOD)-Protokolle, die es Benutzern ermöglichen, mit gesicherten Systemen zu interagieren Die Verwendung persönlicher Geräte führt zu Komplexitäten, insbesondere in anspruchsvollen Sektoren wie dem Finanzwesen und Gesundheitspflege.

Zusammenfassend lässt sich sagen, dass verschlüsseltes DNS zwar mehr Privatsphäre und Sicherheit bietet, seine Einführung jedoch eine lebhafte Debatte ausgelöst hat, die das komplexe Gleichgewicht zwischen Benutzerdatenschutz und Netzwerkverwaltung hervorhebt.

Die Zusammenfassung: Verlassen Sie sich auf verschlüsselten DNS-Verkehr oder betrachten Sie ihn als ein Datenschutz-Tool

In einer Zeit zunehmender Cyber-Bedrohungen und zunehmender Datenschutzbedenken war der Schutz des digitalen Fußabdrucks noch nie so wichtig. Eines der Grundelemente dieser digitalen Grenze ist das Domain Name System (DNS). Traditionell wurden diese DNS-Anfragen jedoch im Klartext durchgeführt und waren somit allen neugierigen Blicken ausgesetzt, seien es Cyberkriminelle oder übermächtige Dritte. Als Lösung zur Überbrückung dieser Schwachstelle hat sich der verschlüsselte DNS-Verkehr herausgestellt.

Es liegt an Ihnen, den besten Weg zur Verwendung von verschlüsseltem DNS zu bestimmen. Sie können sich auf eine Softwarelösung verlassen, etwa auf die Browserfunktionen von Microsoft Edge, Google Chrome und anderen. Wenn du benutzt OpenDNS auf Ihrem RouterSie sollten jedoch auch darüber nachdenken Koppeln Sie es mit DNSCrypt für Rundum-Sicherheit.