OpenDNS verstopft DNS-Lecks auf der „letzten Meile“ mit DNSCrypt

Sicherheit Heimvernetzung Dns Opendns Vorgestellt / / March 17, 2020

Zuletzt aktualisiert am

OpenDNS bietet seit langem sichereres und zuverlässigeres Surfen im Internet über einen alternativen DNS-Server. DNSCrypt erhöht die Sicherheit noch weiter, indem der DNS-Verkehr verschlüsselt wird, um „DNS-Lecks“ zu stoppen.

Früher habe ich geschrieben OpenDNS, ein kostenloser Dienst, der eine schnellere und sicherere Möglichkeit zum Auflösen von Domainnamen bietet. Jetzt bringt OpenDNS eine neue Software auf den Markt, mit der Sie das Surfen im Internet noch sicherer machen können: DNSCrypt.

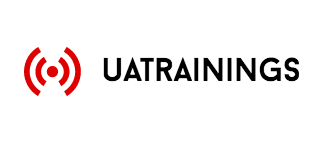

DNSCrypt ist ein zusätzlicher Dienst, der auf OpenDNS aufbaut und zum Schutz vor Sicherheitslücken von beiträgt "DNS-Lecks." Dazu wird der DNS-Verkehr verschlüsselt, um sicherzustellen, dass er nicht von einem Hacker oder einem Hacker abgefangen werden kann der Mann in der Mitte. Dies ist ähnlich, aber nicht dasselbe wie HTTPS-Verschlüsselung des Webverkehrs (SSL / TLS).

Kurz gesagt, OpenDNS verbessert die Sicherheit beim Surfen im Internet, indem es Ihnen mehr Sicherheit gibt, dass die Website, zu der Sie eine Verbindung herstellen, diejenige ist, zu der Sie eine Verbindung herstellen möchten. Dazu wird ein besserer DNS-Server bereitgestellt als der, den Ihr ISP standardmäßig bereitstellt. Sobald Ihre Anfrage die OpenDNS-Server erreicht hat, können Sie sicher sein, dass Sie eine legitime Verbindung zu der Website herstellen, die Sie erreichen möchten. Damit bleibt jedoch noch ein relativ schwaches Glied in der Kette: die „letzte Meile“ oder der Teil Ihrer Internetverbindung zwischen Ihrem ISP und Ihrem Computer. Das heißt, Hacker können Ihren DNS-Verkehr immer noch abfangen oder umleiten, indem sie ihn abfangen, bevor er Ihren ISP erreicht. Mit DNSCrypt können Hacker Ihren DNS-Verkehr nicht mehr überwachen und Ihren Computer auch nicht dazu verleiten, zu glauben, dass Sie mit einem legitimen DNS-Server kommunizieren.

Auf DNS-Lecks prüfen

Das Risiko, dass jemand in der „letzten Meile“ einen DNS abhört oder fälscht, ist sehr gering. Damit diese Sicherheitsanfälligkeit vorhanden ist, muss ein "DNS-Leck”Auf Ihrer Verbindung. Dies gilt auch dann, wenn Sie Ihren Computer oder Router so eingerichtet haben, dass eine Verbindung zu OpenDNS (oder einem VPN oder einem alternativen DNS-Server wie z Google DNS) sendet etwas auf Ihrem Computer immer noch Anfragen an den Standard-DNS-Server (normalerweise an Ihren ISP).

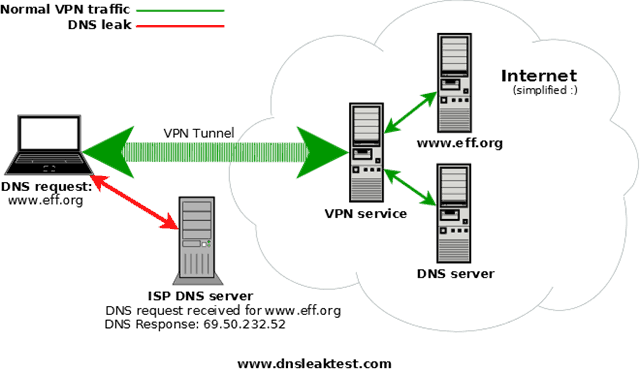

Sie können testen, ob Sie ein DNS-Leck haben, indem Sie besuchen DNSleaktest.com während über OpenDNS verbunden. Laut den Leuten auf DNSleaktest.com sind DNS-Lecks auf Windows-Clients am häufigsten. Ich freue mich jedoch, Ihnen mitteilen zu können, dass mein Test auf DNS-Lecks während der Verbindung mit OpenDNS auf meinem Windows 8-Computer trocken war.

DNSCrypt installieren

DNSCrypt ist verfügbar für kostenlos als Vorschau Release. Tatsächlich ist die Software Open Source (Sie können die Quelle auf anzeigen GitHub). Du kannst Laden Sie DNSCrypt hier herunter. Es ist sowohl für Mac als auch für Windows verfügbar und lässt sich problemlos installieren. Starten Sie einfach das Installationsprogramm und befolgen Sie die Anweisungen auf dem Bildschirm.

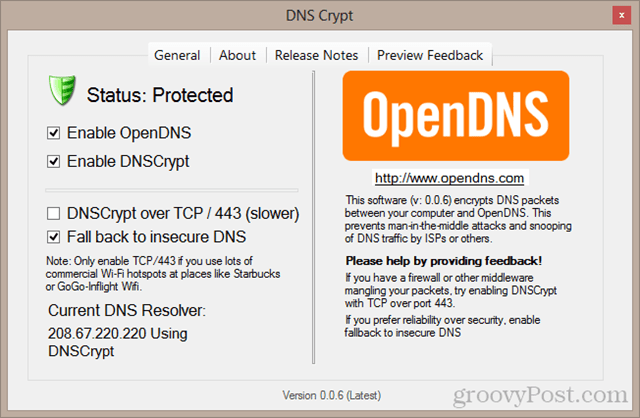

Nach der Installation wird in der Taskleiste eine grüne Anzeige angezeigt, die anzeigt, dass DNSCrypt funktioniert.

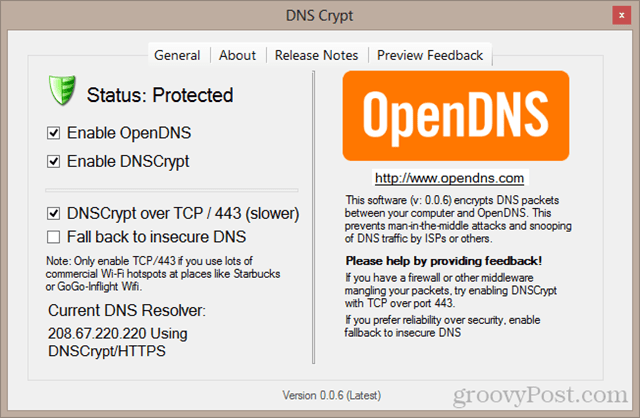

Klicken Sie mit der rechten Maustaste auf das Symbol, um das Control Center für weitere Informationen und Optionen zu öffnen.

Beachten Sie, dass Sie nach der Installation von DNSCrypt Ihre DNS-Einstellungen für Ihren Netzwerkadapter nicht mehr ändern müssen, um OpenDNS mehr verwenden zu können. Sie können einfach überprüfen Aktivieren Sie OpenDNS und Ihr Computer beginnt mit der Verwendung von OpenDNS. Dies ist praktisch, wenn Sie dies nicht tun Richten Sie Ihren Router für die Verwendung von OpenDNS ein.

Die Standardeinstellungen (siehe oben) sind auf Geschwindigkeit und Zuverlässigkeit optimiert. Wenn OpenDNS beispielsweise nicht erreicht werden kann, greift Ihr Computer auf Ihren Standard-DNS-Server zurück. (Hinweis: Wenn OpenDNS Ihr Standard-DNS-Resolver ist, macht diese Option keinen großen Unterschied.)

Überprüfen Sie für höchste Sicherheit DNSCrypt über TCP / 443 (langsamer) und deaktivieren Greifen Sie auf unsicheres DNS zurück. Die unten gezeigten Einstellungen sind sicherer, wenn Sie öffentliches WLAN verwenden.

Fazit

Die meisten Heimanwender benötigen DNSCrypt nicht, um ihre Sicherheit zu gewährleisten. Die Ausnutzung von DNS-Lecks ist selten und die meisten Verbindungen weisen diese Sicherheitsanfälligkeit nicht auf (Macs weisen beispielsweise keine DNS-Lecks auf). Wenn jedoch eine private, sichere Verbindung für Sie von größter Bedeutung ist - sei es für persönliche oder private Zwecke Geschäftsgründe - DNSCrypt ist eine kostenlose und schmerzlose Möglichkeit, Ihren PCs eine weitere Sicherheitsebene hinzuzufügen Verbindung,

Wussten Sie über DNS-Lecks Bescheid? Verwenden Sie DNSCrypt? Lass es uns in den Kommentaren wissen.