So sichern Sie Ihre Konten vor Social Engineering Hacks

Privatsphäre Sicherheit / / March 17, 2020

Wir alle wissen, wie wichtig es ist, unseren PC vor Viren und anderen Sicherheitsbedrohungen zu schützen. Das schwächste Glied in der persönlichen Sicherheit ist jedoch der menschliche Faktor.

Viele Benutzer sind heute für die Realität von Sicherheit und Computer sensibilisiert. Wir kennen die häufigsten Bedrohungen, auf die wir achten müssen. Viren, Würmer und Trojaner, um nur einige zu nennen. Es gibt eine weitere Bedrohung, die oft übersehen und schwer zu überwinden ist. Soziale Entwicklung. Private Informationen wie Finanzinformationen, Geschäftsgeheimnisse und sogar Geräte sind gefährdet. Der psychologische Aspekt des Social Engineering ist die größte Bedrohung, die einen ahnungslosen Benutzer dazu veranlasst, unbefugten Zugriff auf einen Computer zu gewähren. Offenlegung vertraulicher Informationen.

Viele Benutzer sind heute für die Realität von Sicherheit und Computer sensibilisiert. Wir kennen die häufigsten Bedrohungen, auf die wir achten müssen. Viren, Würmer und Trojaner, um nur einige zu nennen. Es gibt eine weitere Bedrohung, die oft übersehen und schwer zu überwinden ist. Soziale Entwicklung. Private Informationen wie Finanzinformationen, Geschäftsgeheimnisse und sogar Geräte sind gefährdet. Der psychologische Aspekt des Social Engineering ist die größte Bedrohung, die einen ahnungslosen Benutzer dazu veranlasst, unbefugten Zugriff auf einen Computer zu gewähren. Offenlegung vertraulicher Informationen.

Schützen Sie Konten vor Social Engineering

Ein Social Engineer kann jeder sein, der Zugriff auf Geräte oder ein Netzwerk erhält, indem er Personen dazu verleitet, die erforderlichen Informationen bereitzustellen, um Schäden zu verursachen. Ein Social Engineer kann das Vertrauen eines Mitarbeiters erlangen, ihn davon zu überzeugen, Benutzernamen- und Passwortinformationen preiszugeben, oder er kann sich als Mitarbeiter ausgeben, um Zugang zu einer Einrichtung zu erhalten. Aus diesem Grund ist es für Unternehmen wichtig, Benutzer über Sicherheitsrichtlinien zu informieren, z. B. niemals Ihr Passwort herauszugeben, selbst wenn Sie einen Anruf von Ihrer IT-Abteilung erhalten.

Was ist mit dem Benutzer bequem von zu Hause aus? Ich lebe leider in einem Land mit einem weltweiten Ruf für Betrug. Der wichtigste ist als der bekannt Lotterie-Betrug. Viele ältere Opfer in den Vereinigten Staaten wurden betrogen und dachten, sie hätten im Lotto gewonnen. basierend auf kleinen Ausschnitten von Informationen, die dem Betrüger möglicherweise zur Verfügung stehen; ob in einem Telefonverzeichnis oder in einem Mülleimer außerhalb Ihres Hauses oder sogar online. Ähnlich wie bei den nigerianischen Betrügereien vor vielen Jahren können die Bösen Geld stehlen, ohne ihr Opfer zu treffen.

Betrüger sind dafür berüchtigt, zufällige Namen im Internet nachzuschlagen. posiert als Agenten, die einen Gewinner informieren. Bei dem Anruf wird der Gewinner normalerweise aufgefordert, einen bestimmten Geldbetrag über einen Geldtransferdienst wie Western Union nach Jamaika zu senden. um ihre Gewinne zu sammeln. Ein Betrüger wird nicht als typischer Verbrecher aussehen oder sich identifizieren. Sie neigen dazu, gut gesprochene junge Damen zu benutzen, die das Opfer dazu bringen, ihr Geld aufzugeben.

Ein Großteil unseres Online-Engagements findet in sozialen Netzwerken statt, am beliebtesten ist Facebook. Heute ist Facebook nur eine der vielen verfügbaren Möglichkeiten, die ein Social Engineer nutzen kann, um Ihre Identität zu duplizieren. Instagram, WhatsApp und andere Dienste können als Mittel verwendet werden, um Ihr Netzwerk von Freunden und Kontakten zu infiltrieren. Offene Konten mit Bildern von Ihnen und Ihrer Familie sind die perfekten Werkzeuge, um ein Profil zu erstellen, das genauso überzeugend ist wie Ihr wahres Ich. Ein Sozialingenieur könnte Ihren letzten Strandausflug nutzen, um einen Freund zu kontaktieren, der die perfekte Geschichte über das Feststecken auf einer Insel erzählt, weil Sie Ihre Kreditkarte verloren haben und kein Geld hatten, um nach Hause zurückzukehren.

Was können Sie tun, um zu verhindern, dass Sie Opfer von Social Engineering werden?

Jedes Social-Media-Konto, in dem Sie persönliche Informationen wie Familienfotos oder Urlaubsreisen teilen, sollte auf privat eingestellt sein. Stellen Sie es nur Personen zur Verfügung, die Sie kennen und überprüfen können. Wir haben einige Möglichkeiten besprochen Sperren Sie Ihr Facebook-KontoDie beste Option ist natürlich zu Lösche deinen Account oder niemals einen erstellen. Dies ist jedoch für viele Menschen nicht realistisch.

Lesen Sie vor dem Hochladen eines Fotos in soziale Medien unseren Artikel darüber, wie Sie die Informationen entfernen, die in der von EXIF erstellten Datei enthalten sind.

- So entfernen Sie persönliche Daten aus Ihren Fotos in Windows

Je nachdem, wo das Risiko besteht, finden Sie hier einige Maßnahmen, mit denen Sie sich vor Social Engineering schützen können.

Geben Sie niemals ein Passwort heraus - nicht einmal an Familienmitglieder oder Mitarbeiter.

Fragen Sie immer nach dem Ausweis - Wenn Ihnen jemand eine E-Mail sendet, die Sie darüber informiert, dass Sie gerade den Powerball gewonnen haben, verwenden Sie Ihren gesunden Menschenverstand. Haben Sie Lottoscheine gekauft oder an Gewinnspielen teilgenommen? Vor kurzem habe ich E-Mails von Apple an eines meiner alternativen Konten gesendet bekommen. Wenn ich informiert werde, dass mein Konto kompromittiert wurde, muss ich unterschreiben, um das Problem zu beheben. Die Nachricht sieht so echt aus; Sie denken, es war tatsächlich von Apple, ein einfacher Blick auf die Domain für die E-Mail-Adresse und ich fragte mich, wann Apple anfing, Hotmail als offizielle Adresse zu verwenden.

Beschränken Sie den Zugriff auf unerwartete Besucher. Wenn ein Fremder Ihr Zuhause oder Ihren Arbeitsplatz besucht, können Sie den Zugang nur zum Tor, zur Veranda, zur Veranda oder zu einem offenen Loungebereich beschränken. Beschränken Sie die Menge an Informationen, die Sie weitergeben, und behalten Sie die Kontrolle über die Begegnung. Fragen Sie nach Informationen wie Identifikation; Sie können die Informationen auch nehmen und dann das Unternehmen anrufen, das sie vertreten, um weitere Informationen über die Person oder den Zweck des Besuchs zu erhalten.

Begleite alle Besucher. Wenn ein Fremder Ihr Zuhause oder Büro besucht, beschränken Sie die Freiheit, die er zum Durchstreifen hat.

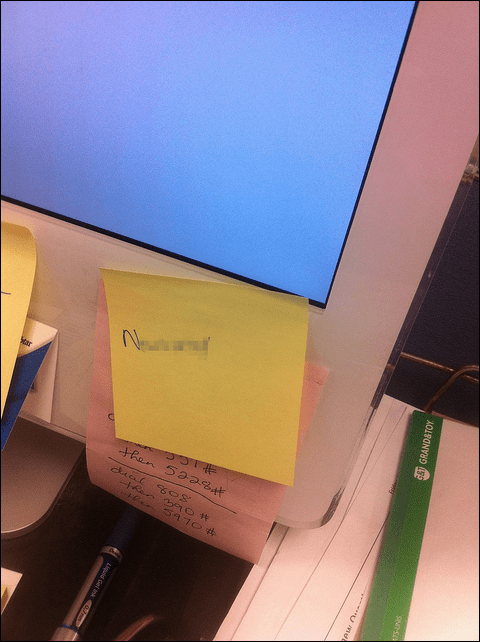

Wenn Sie in einer Büroumgebung oder sogar zu Hause arbeiten, vermeiden Sie häufige Fehler, die es jemandem leicht machen können, in Ihr Konto einzudringen. Schreiben Sie kein Passwort auf eine Notiz und kleben Sie es nicht auf Ihren Monitor oder unter Ihre Tastatur. Ich weiß, dass es schwierig ist, sich ein gutes Passwort zu merken, aber die Tatsache, dass sensible Daten verloren gehen oder Ihr Konto kompromittiert wird, ist im Vergleich ein erheblicher Verlust.

Daten schützen

Das Ziel eines Social Engineers ist es, wertvolle Daten zu sammeln. Verwendung einer Sicheres Passwort kann den unbefugten Zugriff auf Ihre Daten verhindern. Hier einige Tipps, die Sie zum Implementieren der richtigen Kennwortrichtlinien verwenden können:

Verwenden Sie die Zwei-Faktor-Authentifizierung. Dies ist besonders praktisch in der heutigen Welt des Reisens und der Kommunikation. Die Zwei-Faktor-Authentifizierung schafft mehrere Hindernisse für den nicht autorisierten Zugriff. Wenn Sie sich beispielsweise von einem ungewöhnlichen Ort aus in Ihrem E-Mail-Konto anmelden, kann der E-Mail-Dienst anhand des geografischen Standorts Ihre standortbasierten GPS-Koordinaten ermitteln. Der E-Mail-Dienst kann einen zusätzlichen Überprüfungspunkt anfordern, z. B. eine vierstellige PIN. an Ihr Mobiltelefon gesendet. Lesen Sie unseren umfassenden Leitfaden zu Verwenden der Zwei-Faktor-Authentifizierung.

- Stellen Sie sicher, dass Ihr Passwort nach einer bestimmten Zeit abläuft.

- Erstellen Sie ein sicheres Passwort, das eine Mischung aus Buchstaben, Zahlen und Symbolen enthält.

- Sperrregeln zur Begrenzung der Anzahl erfolgloser Versuche.

Lassen Sie Ihren Computer niemals im Büro offen. Andere Benutzer können möglicherweise darauf zugreifen. Ein schneller Schlag der Windows + L. Befehl kann Ihren Computerbildschirm sperren, bis Sie zurückkehren.

Datenverschlüsselung. Wir haben uns vorher angeschaut Einrichten und Konfigurieren der Verschlüsselung in Windows 10 sowohl auf dem lokalen Laufwerk als auch tragbare Speichergeräte. Durch die Verschlüsselung werden Ihre Daten geschützt und sind für Benutzer nicht lesbar. die keine geeigneten Codes für den Zugriff haben. Dies kann besonders praktisch sein, wenn ein Social Engineer erfolgreich ist. Diebstahl Ihres Computers oder USB-Sticks.

Verwenden Sie ein VPN. EIN Virtuelles privates Netzwerk ist eine andere Technologie, die wir kürzlich in einem Artikel besprochen haben. Über eine VPN-Verbindung kann ein Benutzer remote sicher auf Ressourcen auf einem anderen Computer zugreifen.

Immer sichern.Regelmäßige Backups pflegen ist eine nützliche Methode gegen Datenverlust. Benutzer sollten sicherstellen, dass häufige Sicherungen durchgeführt werden. Das Sichern Ihrer Backups ist ebenfalls wichtig. Dies kann mit denselben Verschlüsselungstools erfolgen, die in Windows 10 integriert sind.

Entsorgung sensibler Daten

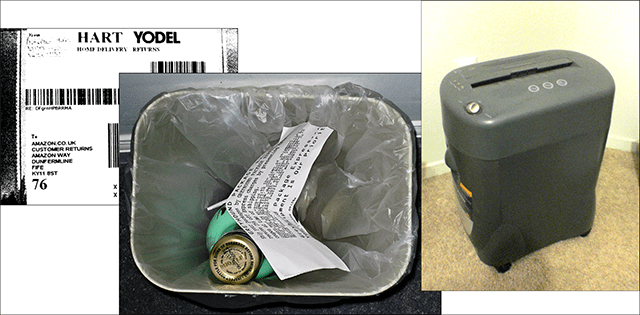

Entsorgen Sie vertrauliche Informationen, die von Sozialingenieuren verwendet werden können, um personenbezogene Daten über Sie zu sammeln. Etwas so Einfaches wie das Etikett mit Ihrer Adresse auf einer Produktbox, die sich außerhalb Ihres Hauses im Papierkorb befindet.

Die Entsorgung alter Computergeräte ist ebenfalls wichtig. Eine alte Festplatte oder ein USB-Stick muss ordnungsgemäß zerstört werden. Eine Möglichkeit, dies zu tun, besteht darin, mit einem Hammer die Platten der Festplatte oder des USB-Sticks zu zerbrechen. Ich weiß, dass es ein bisschen primitiv ist, aber es ist das nächstbeste, was Sie tun können. Alte Kreditkarten sind ein weiterer Vektor, mit dem Sie Informationen über Sie sammeln können. Investition in a Kreuzschredder kann helfen, sowohl Kreditkarten, optische Datenträger als auch sensible Dokumente zu zerstören.

Online-Identitäten

Das Erstellen einer alternativen Online-Identität kann ein wichtiger Schlüssel zum Schutz Ihrer persönlichen Daten und Ihrer Privatsphäre sein. Sie können mehrere E-Mail-Konten und Aliase haben. die für verschiedene Zwecke verwendet werden. Sie können beispielsweise eine Wegwerf-E-Mail nur für Newsletter und Websites haben, bei denen Sie sich anmelden. ohne die Notwendigkeit, persönliche Informationen offenzulegen.

Beliebte Webmail-Dienste wie Outlook.comGoogle Mail und Google iCloud unterstützen das Erstellen von Alias-Konten. Eine zusätzliche Sicherheitsebene, die Sie beim Einrichten eines neuen Kontos integrieren können, besteht darin, falsche Antworten auf Sicherheitsfragen wie z Was ist deine Lieblingssportmannschaft oder erste Freundin?. Dies wird sicherlich die Wahrscheinlichkeit minimieren, dass das Konto kompromittiert wird, wenn ein Social Engineer etwas über Sie weiß.

Halten Sie Ihr Betriebssystem und Ihre Anwendungen auf dem neuesten Stand

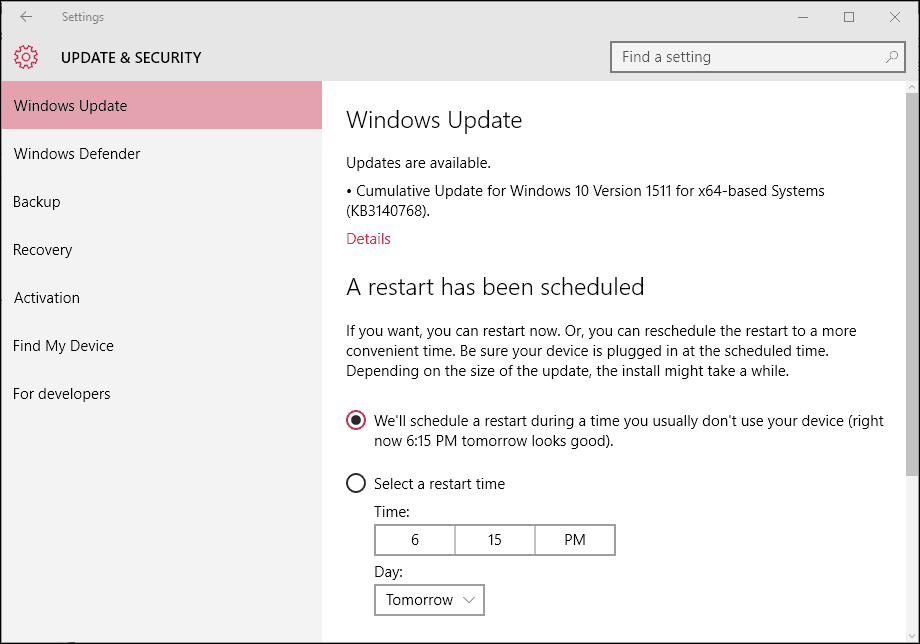

Regelmäßige Sicherheitsupdates sind ein wichtiger Bestandteil des Schutzes Ihrer Daten. von Angreifern, die nach neuen Wegen suchen, es zu durchbrechen. Das Internet hat das Spiel verändert, wie wir mit Sicherheit umgehen. Wir haben kürzlich einige Änderungen an der Wartungserfahrung in Windows 10. Bei Verwendung von Geräten wie Tablets, Smartphones oder Desktop-Computern; Die Installation der neuesten Updates ist ein wichtiger Bestandteil, um die Nase vorn zu haben. Machen Sie es sich zur Gewohnheit, neue Updates und Patches zu erkennen, und installieren Sie sie sofort, wenn sie veröffentlicht werden.

Mobile Geräte

Wir speichern einige unserer vertraulichsten Informationen auf Mobilgeräten. wie Smartphones und Tablets. Die Sicherheit dieser Geräte hat für Entwickler mobiler Betriebssysteme und Hardwareanbieter höchste Priorität. Apple vor drei Jahren eingeführt Berühren Sie ID auf dem iPhone 5s; Samsung und viele andere Marken haben ihre biometrischen Technologien eingeführt. Stellen Sie sicher, dass Sie diese integrierten Sicherheitsmechanismen nutzen. Jeder, der Zugriff auf Ihr Telefon erhält, kann Ihre E-Mails, Kontakte und andere vertrauliche Informationen, die Sie möglicherweise darauf speichern, schnell anzeigen.

Online-Verhalten und Aktivität

Ihre Online-Aktivitäten haben erhebliche Auswirkungen auf Ihre Sicherheit. Das Herunterladen von Inhalten von einzelnen Websites oder sogar das Verwenden von Torrent-Clients kann Ihren Computer für schädlichen Code öffnen. Einige Torrent-Software erleichtert es Rogue-Software, auf Ihrem Gerät Huckepack zu nehmen. Legitime Software wie JAVA oder WinZip installiert Add-Ons, die schwer zu entfernen sind. Lesen Sie die Anweisungen auf dem Bildschirm sorgfältig durch, wenn Sie diese Anwendungen installieren.

Behalten Sie Ihre Kontoauszüge regelmäßig im Auge und suchen Sie nach Anzeichen für übliche Aktivitäten wie Ausgaben, von denen Sie nichts wissen. Wenden Sie sich bei solchen Vorfällen sofort an Ihre Bank.

Wenn Sie ein skeptisches Verhalten pflegen und mit dem, was Sie teilen, umsichtig sind und bestimmte Strategien anwenden, sind Sie weniger ein Ziel für Sozialingenieure. Datenschutz ist ein wichtiger Bestandteil unserer Computeraktivitäten, der durch freiwillige Offenlegung verloren gehen kann. Dies sind viele Informationen, die Sie aufnehmen müssen. Hier finden Sie eine Zusammenfassung dessen, was wir besprochen haben.

- Sicherheitsbedrohungen können von innerhalb oder außerhalb eines Unternehmens ausgehen.

- Die Entwicklung und Pflege eines Sicherheitsplans zum Schutz von Daten und Geräten vor Verlust ist wichtig.

- Wenn Sie Ihr Betriebssystem und Ihre Anwendungen auf dem neuesten Stand halten, sind Sie immer auf dem Laufenden. Sozialingenieure und Hacker suchen ständig nach Rissen. Denken Sie immer daran.

Haben Sie weitere Vorschläge? Hinterlasse einen Kommentar im Abschnitt unten und teile ihn mit uns.